1.2 Etika Komputer dan Isu Undang undang

1.2.1 Definisi

1.2.1.1 Mendefinisikan Etika Komputer, Kod Etika, Harta Intelek, Kebersendirian, Jenayah Komputer dan Undang-Undang Siber

1.2.1.1 Mendefinisikan Etika Komputer, Kod Etika, Harta Intelek, Kebersendirian, Jenayah Komputer dan Undang-Undang Siber

1. Etika Komputer

Etika Komputer ialah sistem berkaitan seperangkat asas atau nilai yang digunakan sebagai panduan bagi pengguna komputer.

2. Kod Etika

Kod Etika ialah panduan bagi memastikan samada perlakuan seseorang individu dalam penggunaan komputer itu salah atau tidak.

3. Harta Intelek

Harta Intelek ialah ciptaan yang mempunyak hak esklusif oleh pencipta termasuklah hak cipta, cap dagang, paten dan hak-hak lain yang berkaitan.

4. Kebersendirian

Kebersendirian ialah hak individu dan syarikat untuk menafikan atau menghadkan pengumpulan dan penggunaan maklumat mengenai mereka.

5. Jenayah Komputer

Jenayah Komputer ialah perlakuan yang tidak baik dalam penggunaan komputer seperti mencuri, mengubah data dan sebagainya untuk tujuan tertentu.

6. Undang-Undang Siber

Undang-undang siber ialah undang-undang bagi melindungi kepentingan dalam penggunaan teknologi maklumat dan komunikasi antara rangkaian.

1.2.1.2 Membezakan diantara etika dengan undang-undang

Etika

1. Panduan untuk pengguna komputer

2. Bebas mengikuti atau tidak 3. Tiada hukuman dijatuhkan 4. Tidak mematahui digelar tidak bermoral 5.Untuk melahirkan pengguna komputer yang beretika |

Undang

1. Peraturan untuk pengguna komputer

2. Perlu mematuhi peraturan 3. Melanggar peraturan boleh dikenakan penalti, penjara dan lain-lain 4. Tidak mematuhi digelar penjenayah 5. Untuk mengelakkan pengguna menyalahgunakan komputer |

1.2.1.3 Menyatakan keperluan undang-undang harta intelek

1. Paten

Paten adalah hak eksklusif yang diberikan kepada sesuatu ciptaan supaya orang lain tidak boleh meniru atau mengekspolitasi ciptaan itu.

2. Tanda Perdagangan (trademark)

Tanda Perdagangan adalah simbol, perkataan atau identiti produk yang digunakan oleh sesebuat organisasi untuk membezakan barangannya dengan orang lain

3. Hak Cipta (Copyright)

Hak Cipta adalah hak eksklusif yang dilindungi undang-undang ke atas sesuatu hasil ciptaan atau idea seseorang pengarang (pencipta, pengubah dan lain-lain).

4. Reka Bentuk (Design)

Reka Bentuk adalah rupa bentuk luaran secara keseluruhan sesuatu barang atau produk.

1.2.2 Kebersendirian (privasi)

1.2.2.1 Menyenaraikan cara melindungi kebersendirian

1.2.2.1 Menyenaraikan cara melindungi kebersendirian

Kebersendirian (privasi) boleh diertikan sebagai......?

1. Privasi data atau maklumat yang menjadi hak milik seseorang.

2. Hak individu atau syarikat yang menafikan dan menghadkan pengumpulan dan penggunaan data mereka.

3. Supaya kehidupan peribadi tidak terdedah kepada pihak ketiga atau individu yang tidak bertanggungjawab.

1. Privasi data atau maklumat yang menjadi hak milik seseorang.

2. Hak individu atau syarikat yang menafikan dan menghadkan pengumpulan dan penggunaan data mereka.

3. Supaya kehidupan peribadi tidak terdedah kepada pihak ketiga atau individu yang tidak bertanggungjawab.

Dua kaedah melindungi kebersendirian adalah......?

|

Undang-Undang Siber

1. Servis Keselamatan untuk memaparkan polisi keselamatan. 2. Pengurusan Keselamatan untuk mengawal sumber. 3. Mekanisma Keselamatan bagi mengimplementsi keperluan perkhimatan keselamatan. 4. Objek Keselamatan, entiti penting berkaitan persekitaran keselamatan. |

Perisian Utiliti

Example: 1. Perisian Antivirus 2. Perisian Spyware 3. Perisian Antispam |

1.2.2.2 Menyatakan kaedah/teknologi pembuktian dan pengesahan

Mengapakah perlunya kaedah/teknologi pembuktian dan pengesahan......?

1. Proses di mana pengguna akan mengesahkan identiti mereka dengan mempunyai pengaksesan ke atas sistem atau komputer.

2. Untuk keselamatan sistem dan hak pengguna daripada diceroboh atau digunakan oleh pihak yang tidak bertanggungjawab.

2. Untuk keselamatan sistem dan hak pengguna daripada diceroboh atau digunakan oleh pihak yang tidak bertanggungjawab.

Pengecaman dan Pengesahan

|

Pengecaman

1. Peranti Biometrik 2. Sistem Panggilan Semula |

Pengesahan

3. Pengenalan Pengguna 4. Objek Yang Dimiliki |

1. Peranti Biometrik

Pengecaman Cap Jari

Untuk mengelakkan jari palsu daripada digunakan, banyak sistem biometrik cap jari juga mengukur aliran darah.

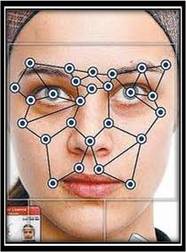

Pengecaman Muka

Untuk menganalisis ciri-ciri imej muka individu yang dirakam melalui kamera video digital.

Pengecaman Geometri Tangan

Melibatkan pengukuran dan analisis bentuk tangan seseorang.

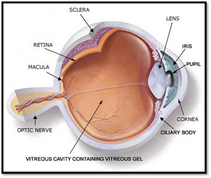

Pengecaman Iris

Ia analisis ciri-ciri yang wujud dalam tisu berwarna di sekeliling pupil yang mempunyai lebih daripada 200 tempat yang boleh digunakan untuk perbandingan.

Pengecaman Retina

Ia melibatkan imbasan retina dan analisis lapisan saluran darah di belakang mata.

Pengecaman Suara

Sistem pengecaman suara yang membandingkan corak ucapan yang dirakam dengan corak suara mereka yang disimpan.

Pengecaman Tanda Tangan

Kesahihan tanda tangan ditentukan dengan tanda tangan yang dimasukkan dengan tanda tangan yang disimpan sebagai rujukan.

2. Sistem Panggilan Semula

Biasanya digunakan dalam operasi perbankan dan transaksi perniagaan.

Contoh: Untuk pemotongan bayaran insuran melalui kad kredit, pihak bank akan menelefon pengguna untuk membuat pengesahan pemotongan.

Contoh: Untuk pemotongan bayaran insuran melalui kad kredit, pihak bank akan menelefon pengguna untuk membuat pengesahan pemotongan.

3. Pengenalan Pengguna

Masukkan nama dan kata laluan untuk masuk ke dalam sistem dan sistem akan mengesahkan sama ada pengguna tersebut sah atau tidak.

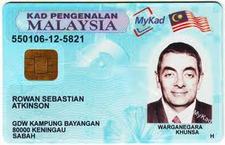

4. Objek Yang Dimiliki

Menggunakan sesuatu objek yang dimiliki untuk membuat pengesahan.

Contoh: kad pengenalan

Contoh: kad pengenalan

1.2.3 Kandungan Kontrovesi dan Kawalan

1.2.3.1 Menyenaraikan kesan kandungan kontroversi kepada masyarakat:

1.2.3.1 Menyenaraikan kesan kandungan kontroversi kepada masyarakat:

- Pornografi

- Fitnah

|

Pornografi

Perlakuan jenayah dimana jenayah mengeksploitasikan wanita dan kanak-kanak, menjurus kepada perlakuan seksual dan menjatuhkan nilai moral terhadap lelaki dan wanita. |

· Fitnah

Perlakuan negatif dimana masyarakat menyebarkan khabar angin, membawa kepada pertelingkahan yang tidak perlu dan sebagainya. |

1.2.3.2 Menerangkan proses penapisan bagi

mengawal capaian terhadap kandungan kontroversi

1. Proses penapisan adalah sesuatu proses dimana ia dijalankan dalam pelbagai perisian penapisan seperti penghalang kata kunci, penghalang tapak dan sistem ranting web.

2. Apabila pengguna menaip perkataan pada enjin carian, laman web, email dan sebagainya, perisian penghalang kata kunci akan memadamkan perkataan tersebut di dalam sistem dan jika berpadanan maka ia akan menghalang pengguna daripada mengakses mesej e-mel atau laman atau menghalang bahagian yang berkenaan.

3. Apabila pengguna menaip alamat laman web, perisian penghalang tapak akan memadankan perkataan tersebut di dalam sistem dan jika berpadanan maka ia akan menghalang pengguna daripada mengakses laman web tersebut.

4. Sistem ini berfungsi melalui laman web dengan memberi nilai terhadap perkataan atau bahasa yang berunsur keterlaluan seperti keganasan, seks dan sebagainya yang digunakan oleh pengguna.

2. Apabila pengguna menaip perkataan pada enjin carian, laman web, email dan sebagainya, perisian penghalang kata kunci akan memadamkan perkataan tersebut di dalam sistem dan jika berpadanan maka ia akan menghalang pengguna daripada mengakses mesej e-mel atau laman atau menghalang bahagian yang berkenaan.

3. Apabila pengguna menaip alamat laman web, perisian penghalang tapak akan memadankan perkataan tersebut di dalam sistem dan jika berpadanan maka ia akan menghalang pengguna daripada mengakses laman web tersebut.

4. Sistem ini berfungsi melalui laman web dengan memberi nilai terhadap perkataan atau bahasa yang berunsur keterlaluan seperti keganasan, seks dan sebagainya yang digunakan oleh pengguna.

1.2.4

Jenayah

Komputer

1.2.4.1 Menjelaskan keperluan Undang-Undang Siber

Undang-undang Siber menekankan pelbagai isu dalam ICT terutamanya pelbagai penggunaan di internet, komputer dan peralatan digital. Ia merangkumi harta intelektual, persendirian, kebebasan bersuara dan sebagainya.

1.2.4.1 Menjelaskan keperluan Undang-Undang Siber

Undang-undang Siber menekankan pelbagai isu dalam ICT terutamanya pelbagai penggunaan di internet, komputer dan peralatan digital. Ia merangkumi harta intelektual, persendirian, kebebasan bersuara dan sebagainya.

1.2.4.2 Menjelaskan secara ringkas jenayah computer seperti:

1. Penipuan

Jenayah penipuan melalui computer dan biasanya bertujuan mendapatkan wang, membawa kerugian kepada mangsa dan keuntungan kepada pelaku. Contohnya, penipuan email, skim pelaburan, promosi jualan dan penipuan program.

2. Pelanggaran Hak Cipta

Jenayah yang melibatkan pelanggaran ke atas hak milik individu /syarikat yang dilindungi dibawah akta hak cipta. Melibatkan urusan jual beli yang membawa kerugian kepada pemilik hak cipta. Contohnya, cetak rompak.

3. Kecurian

Penggunaan tanpa kebenaran ke atas hak milik orang lain dengan tujuan merosak, mengubah, menukar dan sebagainya. Contohnya, pemindahan wang ke akuan yang salah, mendapatkan barangan atas talian tanpa bayaran, memasuki talain penghantaran data secara tidak sah.

4. Serangan

Perbuatan menggangu peralatan komputer, mengubah kawalan dan merosakkan data yang disimpan. Contohnya, serangan fizikal, serangan elektronik dan serangan rangkaian komputer.

Jenayah penipuan melalui computer dan biasanya bertujuan mendapatkan wang, membawa kerugian kepada mangsa dan keuntungan kepada pelaku. Contohnya, penipuan email, skim pelaburan, promosi jualan dan penipuan program.

2. Pelanggaran Hak Cipta

Jenayah yang melibatkan pelanggaran ke atas hak milik individu /syarikat yang dilindungi dibawah akta hak cipta. Melibatkan urusan jual beli yang membawa kerugian kepada pemilik hak cipta. Contohnya, cetak rompak.

3. Kecurian

Penggunaan tanpa kebenaran ke atas hak milik orang lain dengan tujuan merosak, mengubah, menukar dan sebagainya. Contohnya, pemindahan wang ke akuan yang salah, mendapatkan barangan atas talian tanpa bayaran, memasuki talain penghantaran data secara tidak sah.

4. Serangan

Perbuatan menggangu peralatan komputer, mengubah kawalan dan merosakkan data yang disimpan. Contohnya, serangan fizikal, serangan elektronik dan serangan rangkaian komputer.

Rujukan Tambahan

| bidang-pembelajaran-1-2-tingkatan-4.pdf | |

| File Size: | 3506 kb |

| File Type: | |

| broshur_3.pdf | |

| File Size: | 570 kb |

| File Type: | |

| brosur.pdf | |

| File Size: | 273 kb |

| File Type: | |

| cyberlaw-etika-komputer.pdf | |

| File Size: | 47 kb |

| File Type: | |