1.4 Perkembangan Semasa dan Masa Depan

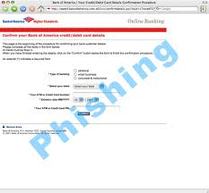

1. Phishing

- Phishing adalah sebuah bentuk jenayah internet yang menggunakan Email sebagai media penyebarannya.

- Phishing berasal dari kata "Fishing" yang berarti "memancing". Jadi yang dimaksud dengan Phising adalah Email yang mengandungi informasi yang menipu (Scam) yang memancing penerima untuk melakukan sesuatu hal yang merugikan bagi si penerima tapi menguntungkan bagi si pengirim.

- Contohnya sebuah email yang mengatasnamakan sebuah bank yang memberikan link tertentu untuk memspesifikasikan account atau sejenisnya, akn tetapi link tersebut mengarah ke laman web lain atau server milik si pengirim.

- Ketika kita klik link tersebut ada kemungkinan kita telah memberikan informasi tertentu kepada si penjahat cyber dalam hal ini si pengirim email tersebut.

- Atau dengan cara tertentu si penjahat membuat laman web yang sangat mirip dengan laman web rasmi dan memancing kita untuk login, sehingga secra tidak langsung kita telah memberikan informasi tentang Username dan Password yang kita miliki.

2. Penggodaman

- Penggodaman (hacking) adalah satu pencorobohan yang dibuat oleh seseorang individu atau kumpulan yang dipanggil penggodam (hacker) ke atas komputer pelayan di dalam rangkaian tanpa mendapat izin daripada pelayan rangkaian komputer tersebut.

- Penggodam dibahagikan kepada 2 kategori utama iaitu white hacker dan black hacker.

- Black hacker adalah penggodam yang menceroboh tanpa tanggungjawab. Mereka mengodam dgn mengganggu sistem, merosakkan sistem, mencuri data atau sebagainya tanpa kebenaran. Mereka mengodam menggunakan banyak cara antaranya melalui pintu belakang dll. Mereka bukan sahaja memerlukan data namun kunci utama yang boleh membuka banyak pintu. Virus adalah satu alat yang biasa digunakan untuk memecahkan firewall atau code password.

- White hacker adalah penggodam yang bertujuan baik. Bukan untuk menjatuhkan orang lain, mengganggu sistem atau sebagainya. Penggodam jenis ini hanya menguji kemahiran pada dirinya sahaja.

- Penggodaman adalah satu kemahiran namun undang-undang tersedia bagi pencerobohan tanpa ada kebenaran. Bagi menghindari penggodaman , sentiasa update password, jangan mempercayai laman web yang meminta update password dengan mudah, sentiasa update antivirus.

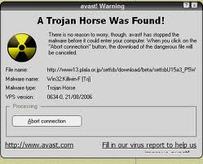

3. Virus Trojan Horse

- Virus Trojan Horse adalah program yang berupa sebuah program yang memberi manfaat kepada pengguna. Tetapi pada masa yang sama, program ini boleh mengakibatkan kerosakan seperti kecurian data, kecurian identiti, akaun sulit dan sebagainya.

- Trojan Horse boleh menjangkiti sistem komputer tanpa disedari. Sebaik sahaja ia menembusi sistem komputer. Virus Trojan Horse akan mengimbas keseluruhan komputer dengan matlamat untuk mencuri data peribadi.

- Apabila virus Trojan Horse menjangkiti satu-satu komputer, agak sukar untuk membuangnya. Jika ia mahu dipadam, virus Trojan Horse hanya akan memasang semula dirinya daripada data fail tersembunyi yang telah terjejas (dijangkiti) pada komputer.

- Virus Trojan Horse tidak boleh 'dihidupkan' melainkan jika pengguna tidak mengaktifkan program yang mempunyai virus tersebut. Adalah penting yang anda tidak memuat turun program-program yang tidak diketahui, yang mana sumber intergritinya boleh diragui, lebih-lebih lagi jika seseorang atau sesuatu memujuk anda untuk berbuat demikian.

4. Salami

- Suatu serangan ke atas rangkaian komputer yang melibatkan pencerobohan yang melibatkan kecurian wang dalam jumlah yang kecil.

- Serangan salami melibatkan pengaturcaraan yang memprogramkan jumlah wang dalam setiap urus niaga dibulatkan sehingga ke beberapa titik perpuluhan yang dikehendaki. Bakinya dipindahkan ke akaun sulitnya sendiri.

- Nama 'serangan salami' berasal dari salami dipotong ke dalam hirisan yang sangat tipis. Ia juga dikenali sebagai bercukur selami.

- Serangan salami adalah halus dan tidak disedari iaitu pencuri akan debit wang daripada akaun mangsa dalam jumlah yang kecil terutama pemegang simpanan biasa. Nilai wang yang kecil ini seterusnya akan dikreditkan ke dalam akaun pencuri. Kegiatan ini akan berlaku berterusan dan ramai yang menjadi mangsa.

Langkah-langkah keselamatan

- Tahap keselamatan perlu dipertingkatkan agar sistem rangkaian dan tempat-tempat penting tidak dicerobohi oleh orang-orang yang mempunyai kepentingan tertentu.

- Contohnya:

- Memasuki ke suatu tempat atau bilik yang mempunyai tahap keselamatan yang tinggi.

- Menggunakan sesuatu sistem yang penting.

a. Biometrik

- Biometrik adalah sistem pengesanan ciri-ciri biologi individu yang khusus dan tidak boleh diklon seperti yang telah dijelaskan mengikut hukum sains.

- Cap jari, imbasan retina mata dan tapak tangan adalah unik dan saling berlainan di antara satu individu dengan individu yang lain.

- Kaedah pengecaman menggunakan imbasan cap jari, retina mata dan tapak tangan memerlukan peranti masing-masing, antaranya ialah:

- Pengimbas Retina Mata

Alat pengimbas mata akan mengambil foto mata yang beresolusi tinggi dan merekodkan data tersebut. Data ini seterusnya akan ditukarkan kepada algoritma dan dibandingkan dengan karakter dan bentuk anak mata yang telah direkodkan. Kaedah ini sesuai digunakan untuk akses lokasi-lokasi yang bertahap keselamatan yang tinggi, contohnya memasuki bilik kebal yang mengandungi bahan-bahan rahsia. - Pengimbas Cap Jari

Imbasan cap jari individu akan dibandingkan dengan templat cap jari yang disimpan di dalam sistem. Kaedah biometrik ini mempunyai tahap ketepatan yang tinggi di mana telah terbukti tidak terdapat lebih dari satu individu yang mempunyai cap jari yang serupa. - Pengimbas Telapak Tangan

Pengenalpastian individu menggunakan kaedah imbasan tapak tangan adalah mudah dan ringkas. Kaedah ini menumpukan kepada 3 dimensi bentuk tapak tangan iaitu merangkumi imej tapak tangan yang terdiri daripada panjang, tebal, struktur tulan, lengkungan dan jarak antara sendi tangan Sistem/alat imbasan tangan akan membuat pemadanan antara imej yang dibaca dengan imej yang telah didaftarkan.

- Pengimbas Retina Mata

b. Pengesahan

- Pengguna yang sah boleh disahkan dengan menggunakan beberapa kaedah pengesahan dalam meningkatkan langkah-langkah keselamatan.

- Antara kaedah yang sering kali digunakan ialah pengecaman pengguna dan objek dimiliki.

1. Pengenalan Pengguna

2. Objek Dimiliki

Ia merujuk kepada sesuatu objek yang dimiliki oleh seseorang dalam proses membuat pengesahan. Objek ini digunakan untuk memasuki sesuatu sistem atau memasuki suatu tempat yang dikawal oleh sitem komputer.